Tra i diversi marchi di stampanti a cui si può fare riferimento per soddisfare le proprie esigenze di stampa sul posto di lavoro o a casa, Lexmark è uno dei più affidabili grazie alla qualità che contraddistingue i suoi prodotti. La varietà di soluzioni a disposizione è molto ampia: per i gruppi di lavoro di piccole dimensioni, per esempio, ci sono periferiche progettate per stampare fino a 3mila pagine al mese e in grado di assicurare prestazioni di alto livello; per i gruppi di lavoro di dimensioni più grandi, invece, ci sono prodotti multifunzione tecnologici e intelligenti, oltre che innovativi, che propongono funzioni avanzate e, soprattutto, una notevole velocità di stampa.

Tra i diversi marchi di stampanti a cui si può fare riferimento per soddisfare le proprie esigenze di stampa sul posto di lavoro o a casa, Lexmark è uno dei più affidabili grazie alla qualità che contraddistingue i suoi prodotti. La varietà di soluzioni a disposizione è molto ampia: per i gruppi di lavoro di piccole dimensioni, per esempio, ci sono periferiche progettate per stampare fino a 3mila pagine al mese e in grado di assicurare prestazioni di alto livello; per i gruppi di lavoro di dimensioni più grandi, invece, ci sono prodotti multifunzione tecnologici e intelligenti, oltre che innovativi, che propongono funzioni avanzate e, soprattutto, una notevole velocità di stampa.

I tempi di inattività possono essere ridotti grazie alle cartucce di toner ad alta resa e alla capacità di input output, ma non possono essere dimenticati i componenti di imaging a lunga durata: tutto, insomma, contribuisce a incrementare la produttività e a far sì che anche le esigenze più impegnative per ciò che concerne i volumi di stampa possano essere assecondate. Nel caso in cui si abbia bisogno delle cartucce, poi, si può procedere anche con acquisti online, per esempio sul sito cartucce.com, e-commerce decisamente ben rifornito che si pone com un importante punto di riferimento per tutto il settore.

Alla scoperta di Lexmark

Fondata all'inizio degli anni '90 del secolo scorso, Lexmark è un'azienda di origini americane che non produce solo stampanti laser e stampanti a getto d'inchiostro, ma anche accessori per stampanti e prodotti multifunzione: nata inizialmente come azienda minore della IBM, nel giro di pochi anni è cresciuta ed è diventata un vero e proprio marchio a sé.

Come scegliere la stampante

Lexmark, dunque, propone un ampio assortimento di proposte destinato a soddisfare le necessità più diverse. Ma come si fa a capire qual è il prodotto più adatto alle proprie esigenze? In linea di massima, per chi è solito stampare in bianco e nero e si limita a stampare pagine a colori in poche occasioni il consiglio è quello di optare per una stampante inkjet a tre colori; viceversa, nel caso in cui si abbia bisogno di stampare un gran numero di pagine ogni giorno - per esempio in ufficio - è preferibile puntare su una stampante laser, soprattutto se non si è interessati ai colori. La stampante inkjet fotografica a sei o più colori, d'altro canto, è indicata per chi vuole stampare a colori e in bianco e nero e potrebbe aver bisogno di stampare anche delle foto; se, invece, si è in cerca di una stampante destinata solo alle foto, la soluzione è rappresentata da una stampante fotografica inkjet, o al massimo da una stampante a sublimazione termica.

Dal punto di vista economico, il numero di colori è una variabile molto importante, e proprio per questo motivo deve essere valutata con la massima attenzione. Ovviamente, maggiore è il numero di colori offerti da una stampante, più elevati sono i costi di manutenzione e di gestione: un inconveniente che può essere limitato se si ricorre alle cartucce originali rigenerate o a quelle compatibili.

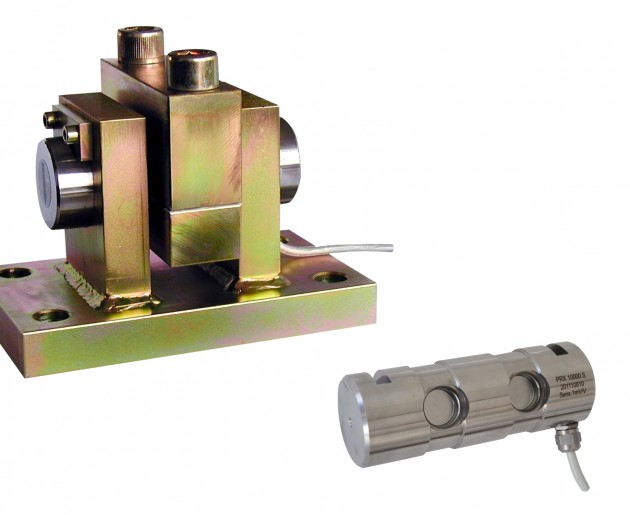

Qualche giorno dopo la chiusura del Meetup sulla pesatura industriale che si è tenuto il 14 giugno scorso presso la sede di Concorezzo di Pavone Sistemi, organizzatrice dell’evento e nome di riferimento per il mercato internazionale della pesatura digitale, è opportuno fare il punto sia sul successo dell’incontro sia su quello, ancora più interessante, che sta vivendo l’azienda stessa, la cui continua affermazione sul mercato in questi anni di crisi ha sorpreso parecchi.

Qualche giorno dopo la chiusura del Meetup sulla pesatura industriale che si è tenuto il 14 giugno scorso presso la sede di Concorezzo di Pavone Sistemi, organizzatrice dell’evento e nome di riferimento per il mercato internazionale della pesatura digitale, è opportuno fare il punto sia sul successo dell’incontro sia su quello, ancora più interessante, che sta vivendo l’azienda stessa, la cui continua affermazione sul mercato in questi anni di crisi ha sorpreso parecchi.

Abbiamo rivolto le nostre domande in merito alla figura probabilmente più qualificata: il dirigente di Pavone Sistemi che si è occupato di organizzare l’intero meetup, e che è fra gli uomini al timone della crescita dell’azienda sul mercato in questi ultimi anni. Si tratta di Alessandro Banfo.

Dottor Banfo: soddisfatto?

Soddifatto mai, soddisfatto è una parola pericolosa –ride–. Ma contento sì, sia dell’esito del Meetup, che è andato perfino oltre le nostre migliori aspettative, sia di come questo rifletta un lavoro che stiamo portando avanti da parecchio tempo sul cambiamento di approccio al nostro mercato, sia da parte nostra che dal lato dei clienti. Pavone Sistemi sta riscuotendo un successo che ci pare positivo, e lo sta facendo grazie sia a scelte di innovazione tecnologica che – vorrei dire “ancora di più” – per scelte legate all’atteggiamento con cui guardiamo al nostro business, che è e rimane naturalmente la pesatura digitale. Anche la scelta di fare un Meetup, e non un convegno vecchio stile, è un aspetto visibile della nostra volontà di affrontare le cose in maniera diversa.

Quale ritiene sia il risultato più importante ottenuto all’incontro?

Per quanto mi riguarda, credo che sia riassumibile in un aneddoto, ma in realtà è importante perché rivela la forza dell’approccio di cui le parlavo. Com’è normale, durante l’incontro si è parlato dei vari tipi di prodotti che produciamo e trattiamo. La categoria più richiesta, per ovvi motivi, sono le celle di carico: sul sito di Pavone Sistemi ne compaiono una dozzina di tipologie, il che può dare anche al profano un’idea di quanto siano importanti nel settore della pesatura. Sono, in fondo, lo strumento fondamentale nel nostro settore. Bene: normalmente, i nostri clienti sono stati sempre abituati a considerarle come una spesa, e quindi a interessarsi del loro prezzo, della loro affidabilità e robustezza, e quindi in definitiva delle loro prestazioni. Questo naturalmente non è scomparso; ma accanto a questo approccio ho visto, in più occasioni, nascere domande come “E come possiamo usarle per …?” Un esempio: come si possono usare le celle di carico per ottimizzare la produzione sia nei tempi che nella riduzione degli sprechi? Ecco, questo era quello che speravo di vedere, e trovarlo mi ha confermato che il nostro approccio è stato capito.

E il prossimo passo?

Quello che Pavone Sistemi vuole fare è continuare a crescere sul mercato, e farlo con l’approccio che le ho descritto. Per anni i sistemi di pesatura sono stati ritenuti dalla clientela semplicemente necessari, una spesa inevitabile: noi stiamo riuscendo a renderli, e soprattutto a farli percepire, come degli strumenti che possono fare molto di più rispetto alla semplice misurazione di una quantità di materiale. Adesso, i sistemi di pesatura digitale sono un investimento nell’ottimizzazione della produzione, e le Aziende che sposano quest’ottica ne stanno già raccogliendo i frutti

L’era digitale ha fatto sì che l’uso delle proiezioni delle immagini su schermo potessero essere effettuati non solo esclusivamente sulle sale cinematografiche o in riunioni aziendali ma anche diffuse per la proiezioni in locali notturni, mostre ed eventi particolari.

Gli amanti del cinema possono ricreare gli stessi effetti all’interno del proprio salotto, numerosi sono gli appassionati che cercano di “costruire” delle vere e proprie sale cinematografiche fai da te nel proprio ambiente domestico. Il videoproiettore riesce a proiettare le immagini su qualsiasi tipologia di superficie con le dimensioni adatte, per usufruire di tutte le potenzialità però è necessario acquistare anche uno schermo per proiettore, che dovrà essere necessariamente adeguato al videoproiettore acquistato.

Ogni schermo per videoproiettore deve essere in grado di riflettere la luce che emette il proiettore e il suo formato dovrà essere adeguato alla grandezza dell’immagine proiettata dal dispositivo utilizzato ma soprattutto in base alla distanza scelta per visionare le immagini. Il telo utilizzato per la proiezione delle immagini altro non è che un pannello avvolgibile sottile, realizzato in PVC plastificato o con ulteriori materiali decisamente di alta qualità come il tessuto in fibra di vetro che viene riavvolto subito dopo l’utilizzo in modo meccanico o automatizzato. In tal modo è possibile per chi utilizza tale tipologia di schermo da proiezione di installare tale dispositivo a scomparsa su qualsiasi ambiente, addirittura sopra ad una televisione a parete. Per gli appassionati di videoproiezione è possibile ricreare l’ambiente ideale costruendo uno schermo per videoproiettore, ma sarà necessario considerare il corretto dimensionamento dell’area sulla quale si vogliono proiettare delle immagini, soprattutto in base alla tipologia di uso che se ne vuole fare, ovvero se ludico o professionale.

Ma come creare uno schermo per videoproiettore?

Una delle prime considerazioni che posso guidarci nella scelta della tipologia di schermo da proiezione è la distanza che si dovrà tenere tra lo spettatore e le immagini proiettate, oltre che la tipologia di applicazione da utilizzare, se presentazioni da computer o proiezioni grafiche, nonché il formato.

Dopo aver scelto il formato si dovrà effettuare il calcolo dell’altezza dello schermo, dato che potrà essere ottenuto dividendo la distanza tra lo schermo e lo spettatore per 6 per le presentazioni da pc, e 4 per le proiezioni grafiche. Mentre la larghezza si ottiene moltiplicando il valore ottenuto per il rapporto/formato. Seguendo tali accorgimenti sarà possibile creare il proprio telo per proiettore ideale per visionare tutte le immagini proiettate sia dal computer che dalle presentazioni grafiche.